Krystek

Użytkownicy-

Postów

146 -

Dołączył

-

Ostatnia wizyta

-

Wygrane w rankingu

4

Typ zawartości

Profile

Forum

Wydarzenia

Treść opublikowana przez Krystek

-

Jak pewnie niektórzy wiedzą, ICM UW wyoutsource'ował obsługę domen w hierarchii art.pl firmie świadczącej oferującej hosting domen i tym samym darmowe do niedawna domeny art.pl będą utrzymywane komercyjnie. Pomijając fakt, że ICM chce sobie zdjąć głowy problem z domenami, bardziej dziwi, że przekazali obsługę firmie mało znanej, która liczy chyba tylko na szybki i sowity zysk za odnowienia zarejestrowanych domen, a handel domenami to jedna z pozycji w portfolio ich usług. Polecam zerknąć w cennik domen. Dodam, że dotychczasowi użytkownicy nie mają co liczyć na promocyjne ceny odnowień, natomiast nowi, chcący zarejestrować subdomenę w domenie art.pl są zachęcani ceną 80 zł netto za pierwszy rok utrzymania domeny (abstrahując, że taka cena to żadna promocja, bo w firmach hostingowych często ma się domenę .pl w promocji za złotówkę lub kilka PLN-ów). Dotychczasowi użytkownicy domen art.pl są zachęcani do przedłużania zarejestrowanych domen komunikatem (ostrzeżeniem?): „Masz czas tylko do 06.04.2022, godzina 23:59 na odnowienie domeny i opłacenie subskrybcji. Po tym okresie Twoja nieopłacona domena zostanie uwolniona i wystawiona ponownie na sprzedaż w cenie 4 krotnie wyższej niż cena cennikowa”. No i cennik domen premium to już czysty skok na kasę. Rozumiem, że zyskiem trzeba podzielić się z ICM-em, ale raczej nie wróżę klientów walących drzwiami i oknami po te domeny. Chociaż mogę się mylić.

-

Proponuję skorzystać z programu TestDisk. Ponad 10 lat temu, gdy byłem na etapie zabawy z różnymi systemami na dysku twardym namieszałem z partycjami w ten sposób, że jedna nałożyła mi się na drugą i powstał problem z uruchomieniem systemu. Miałem tam jeszcze jakieś partycje linuksowe na dysku i jakieś partycje dodatkowe, typu windowsowy dysk D na dane rozumiany jako osobna partycja. Uruchomiłem program z CD-ROM i udało się za jego pomocą naprawić całą strukturę partycji na dysku. Odpal go i sprawdź jakie partycje Tobie wykryje i w jakiej kolejności.

-

Dziękuję

-

Strona jest po angielsku - międzynarodowa. Dziękuję za ten link do serwisu Flippa. Może zrobi tam wycenę. A same domeny gdzie warto wystawić na sprzedaż?

-

Znajomy ma kupionych kilka domen - jedna główna .com podpięta pod działający serwis (reszta to przekierowania do tego serwisu). Zastanawia się nad sprzedażą domen i serwisu. Pytanie: czy jest jakaś sensowna platforma, gdzie można wystawić za jednym zamachem kilka domen i cały serwis, czy tylko pojedynczo? Gdzie najlepiej to zrobić? Domeny są hostowane w OVH - kupione na firmę. Jak wygląda sprawa z cesją? Przerabiał ktoś temat? Będę wdzięczny za wszelkie wskazówki.

-

Tak, jak pisałem wcześniej: nie chodzi mi o informowanie o każdym kroku, jaki podejmujecie, by rozwiązać sprawę (bo to już są Wasze wewnętrzne procedury), ale po prostu o informację zwrotną. „Dziękujemy za zgłoszenie. Zbadamy sprawę.” To, czy zgłoszenie jest zasadne, czy nie (domyślam się, że mogą być i fałszywe zgłoszenia) i trzeba nim zajmować się dalej, podejmujecie już we własnym zakresie i zgłaszający nie musi o tym wiedzieć. Ale zwykły mail z informacją / podziękowaniem byłby na miejscu. Szczególnie, że informacja poszła na różne adresy (nie tylko abuse@), ale także na adresy kontaktowe firmy i nie uwierzę, że osoby w dziale przyjmującym maile kontaktowe do firmy nie mają możliwości odpisać na wiadomość wysłaną na adres info@ (czy jakikolwiek inny służący do kontaktów z firmą). Tylko tyle, i aż tyle. Miłego dnia. Pozdrawiam.

-

Jeszcze żebyście odpisywali na zgłoszenia i szybciej reagowali to już w ogóle byłoby super.

-

@webh: Zareagować, chyba zareagowaliście, bo 21 września to na obecną chwilę ostatni dzień, w którym pojawiały się raporty dotyczące ataków ze zgłaszanego IP. A co do samego zgłoszenia to mail do Was poszedł 14 września na adresy abuse@ oraz info@ zarówno w domenie webh.pl, jak i w domenie ultimahost.pl, która jest wpisana w RIPE jako kontaktowa dla klasy adresowej zgłaszanego IP.

-

Tutaj jest interesujący artykuł (wraz ze źródłowymi postami z social mediów) z informacjami co było przyczyną globalnej awarii serwisu Facebook (oraz powiązanych z nim Instagram i WhatsApp). Ciekawostką jest fakt, że pracownicy FB nie mogli wejść do ani wyjść z budynków firmy, bo nie działała autoryzacja identyfikatorów służących do otwierania bramek.

-

Myślę, że bardziej świadomi użytkownicy Internetu z czasem odejdą od bazowania na komercyjnych serwisach, które dzisiaj są a jutro może ich nie być. Wielu z nich już teraz korzysta z innych rozwiązań. Strony firm i usług jedynie na FB to jedno, ale można sobie wyobrazić jakie problemy miały osoby, które korzystały z połączonych kont Facebooka to logowania się w innych serwisach.

-

Co prawda o jakości oferty wypowiedzieć się nie mogę, bo nie korzystam z usług webh.pl, ale mogę stwierdzić, że jeśli nie jesteś ich klientem (i nie chcesz zostać) to olewają korespondencję kierowaną do nich (nawet jeśli zgłaszasz przypadek ataku z serwerów, które są przez nich hostowane). A było tak: system IPS WordPressa zablokował próbę włamu brute force z pewnego IP. Jako, że zgłaszam wszystkie próby włamów do serwisu AbuseIPDB to przy okazji wyszło, ze zgłaszane IP jest obsługiwane przez operatora z Polski. Postanowiłem więc, że zgłoszę bezpośrednio do firmy zarządzającej klasą adresową IP. Jako, że korespondowanie z działami abuse operatorów klas adresowych IP typu Amazon (AWS), czy inne Google nie ma większego sensu to myślałem, że chociaż tutaj ktoś zareaguje. Przesłałem szczegóły dotyczące incydentu, logi, wszystkie informacje, które byłem w stanie zebrać i udostępnić. To było w piątek. Przez weekend z ciekawości zerkałem na raporty z AbuseIPDB dla tego zgłaszanego IP i cały czas były raportowane z różnych krajów ataki na instalacje WordPress. Po weekendzie przypomniałem się firmie, do której przesłałem zgłoszenie. Odpisano mi, że tak, to ich klasa adresowa z tym IP, ale najlepiej, żebym zgłaszał bezpośrednio do firmy, która podnajmuje od nich adresy IP, bo oni sami nie mogą tego zrobić i zareagować, jeśli ktoś nie prześle zgłoszenia do ich klienta. Dodam, że serwis AbuseIPDB pokazuje zarządzającego klasą adresową, a nie dane końcowego klienta, który korzysta z tej klasy. Podesłali mi link do rekordu bazy RIPE z wpisem firmy, która korzysta z ich adresów IP, czyli Ultrahost - właściciel marki webh.pl No to wysłałem do nich całe zgłoszenie, które wysłałem poprzednio z danymi. Tutaj już odpowiedzi się nie doczekałem. Nadal z ciekawości zerkałem na te wpisy w AbuseIPDB i jeszcze przez tydzień ludzie zgłaszali ataki z tego zgłaszanego adresu. Konkluzje / konstatacje, które mi się nasunęły: dziwi mnie, że operatorowi klasy adresów IP nie zależy na reputacji adresów. Gdyby zależało to by sam podesłał firmie, która podnajmuje od nich adresy zgłoszenie ode mnie, a nie twierdził, że nie może. Może dla niego lepiej żeby IP gniły w filtrach i innych RBL-ach. Wszak dzisiaj IP wynajmuje firma A, jutro może te IP wynajmować firma B. Tylko współczuć jeśli się trafi na trefną klasę do prowadzenia biznesu. Smuci brak odpowiedzi na zgłoszenie. Wystarczyłaby odpowiedź: „Dziękujemy za zgłoszenie. Przyjrzymy się sprawie”. I tyle. Nie wymagam, by firma informowała mnie krok po kroku o tym, co robi w tej sprawie, ale chociaż krótka odpowiedź na zgłoszenie. Chociaż patrząc na to, że w Polsce cały czas słowa „proszę”, „dziękuję”, „przepraszam” nie są popularne to może nie powinno mnie to dziwić. Za to nie dziwi mnie, że gdy ludzie chcący zgłosić np. jakąś lukę w oprogramowaniu / systemie (nie mam na myśli tutaj tej sytuacji) zostają olani przez firmę to publikują szczegóły dotyczące tej luki. Bo gdyby firma była zainteresowana to by świadczyło, że jej produkt nie jest taki super i łał. Dobra. Pożaliłem się. Proszę potraktować ten wpis jako rozważania natury ogólnej

-

Dzięki, @psz Pewnie podeślę dostawcy. Może ktoś będzie chciał się tym zająć i podepnie ruch pod CF. A co do samego problemu z łącznością z CF to śledząc różne fora i grupy nie tylko ja miałem taki problem, ale też inni ludzie z PL, a także z zagranicy. tak, czy siak. Każdemu może się zdarzyć. Dobrze, że to nie jakaś globalna awaria.

-

Ano. Pewnie to był ten przypadek. Sprawdziłem AS-y mojego dostawcy Internetu i faktycznie wymienia ruch z THINX-em. Rozumiem, że to problem po jego stronie, w sensie na sztywno ma ustawiony ruch z THINX do CF i nie może przeroutować przez inny AS.

-

Dzisiaj, tj. 23.06.2021 w godzinach popołudniowych domeny obsługiwane przez DNS-y CloudFlare nie odpowiadały. Forum RootNode również leżało (nie mówiąc o paru większych serwisach). Czy jest jakiś sposób - po stronie użytkownika / właściciela serwsiu, by zabezpieczyć się przed tego typu awariami?

-

Dzisiaj znowu serwer DNS dostał czkawki, bo dostałem powiadomienie z serwisu monitorującego domenę, że domena nie odpowiada. Chyba faktycznie trzeba będzie przenieść się z zarządzaniem domeną w inne miejsce. Akurat ja tam za wiele zarzucić serwisowi FreeDNS.42.pl, bo korzystam z niego do obsługi niekrytycznych systemów. Jedyne, czego brakuje (i o co można mieć żal) to to, że administrator nie wysyła mailem powiadomień do wszystkich o zaistniałem sytuacji. Wcześniej wysyłał powiadomienia o różnych sprawach związanych z serwisem, ale od dawna już tego nie robi. I tego właśnie brakuje.

-

I nie zapomnieć, żeby treści na stronie linkowane były do adresów z HTTPS, inaczej przeglądarka może wyświetlić komunikat, że strona nie jest w pełni bezpieczna, bo zawiera odnośniki do niezabezpieczonych stron ("mixed content") i wtedy kłódka nie zaświeci się na zielono.

-

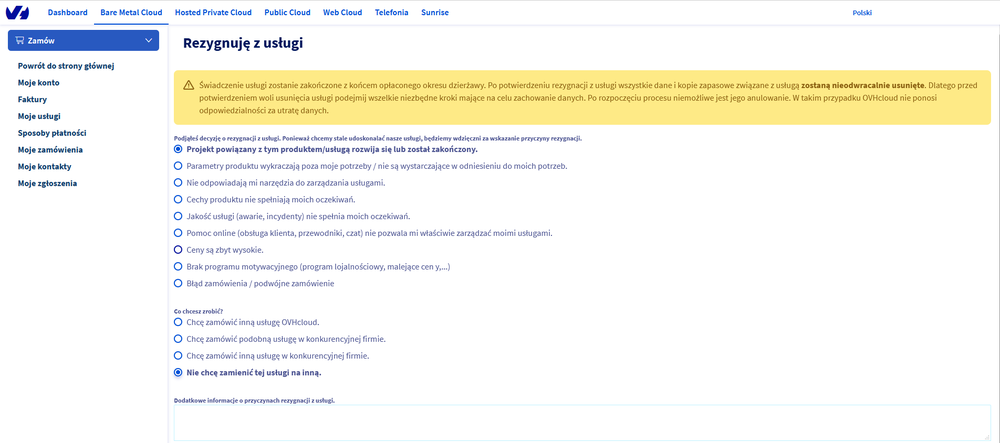

Jako ciekawostkę dodam - bo oczywiście w starym panelu tego nie było - że gdy chcemy usunąć całkowicie (skasować) z panelu strefę DNS dla konkretnej domeny to by to zrobić OVH wysyła mailem formularz, który należy wypełnić i zatwierdzić, by operacja została zatwierdzona a strefa skasowana. W panelu OVH były rekordy DNS dla domen, które nie zostały przedłużone (to, że nie skasowali stref dla takich domen to akurat nie jest złe, bo można sobie przypomnieć wpisy - np. SPF, jeśli się deleguje NS-y na inny serwer, ale jeśli miało się sporo domen, które nie zostały opłacone i przedłużone to już się robi mętlik) i żeby je całkowicie usunąć z panelu OVH należy wypełnić i zatwierdzić formularz.

-

Ten nowy panel to tragedia. Wszystko działa kilka razy wolniej w porównaniu ze starym. Może nawet i ładnie wygląda (kwestia gustu), ale co z tego...

-

Abstrahując od tych wszystkich rzeczy, które to wymieniłeś. A jak sprawdzisz (tj. udowodnisz) poziom SLA? Że jest 99,8 a nie 99,78%?

-

Może nie przedłużyli abonamentu na Pingdomie. Swoją drogą to ceny usług SolarWinds są kosmiczne i nakierowane na wielkie korpo.

-

[sohost.com] Informacje nt. usług, oferty, promocji

Krystek odpowiedział(a) na sohost temat w Ogłoszenia

A, OK -

[sohost.com] Informacje nt. usług, oferty, promocji

Krystek odpowiedział(a) na sohost temat w Ogłoszenia

Ceny hostingu Wam się chyba poprzestawiały, @sohost Na stronie - https://sohost.com/cart.php?gid=1 pakiet o pojemności 10GB jest droższy, od tego 20GB. -

Blokadę przez plik .htaccess robi i serwer - dodając reguły z cPanelu, i wtyczka All in One WP Security. Dodaje np. reguły próbujące wyeliminować boty, proxy, ataki na konkretne pliki konfiguracyjne WordPressa, listowanie folderów, przekierowania z podejrzanych stron i ataki na popularne moduły, pliki, katalogi. Tu jest nieco opisane - https://www.tipsandtricks-hq.com/wordpress-security-and-firewall-plugin | https://www.tipsandtricks-hq.com/adding-firewalls-to-your-wordpress-site-6974 Nie mogę już zatwierdzić edycji poprzedniego komentarza, więc dodaję kolejny: dodałem w załączniku do tego postu z komentarzem plik .htaccess wygenerowany przez wtyczkę All in One WP Security. W niej są wstawione prawie wszystkie reguły, które zostały dodane przez włączenie odpowiednich opcji w panelu administracyjnym wtyczki w WP adminie. Prawie wszystkie opcje bezpieczeństwa powłączałem dla strony, z której pochodzi ten plik .htaccess. WP_All_in_One_Security-htaccess.txt

-

Ale ilu masz tam użytkowników tego Subiekta? Jakiej wielkości jest baza danych? Baza danych na SSD to dobra opcja pod warunkiem, że robisz co jakiś czas jej kopię na zwykły, talerzowy HDD. Na jakiej wersji bazy danych MS SQL to pracuje? Windows 7 Pro nie jest wcale zły do takich rzeczy, ale wszystko zależy od parametrów komputera i liczby jednoczesnych użytkowników, którzy korzystają jednocześnie z programu. Może na początek wystarczyłoby zmienić dysk systemowy i z bazą danych na SSD i mieć kopię na HDD.