kafi

Donatorzy-

Postów

154 -

Dołączył

-

Ostatnia wizyta

-

Wygrane w rankingu

35

Typ zawartości

Profile

Forum

Wydarzenia

Treść opublikowana przez kafi

- Poprzednia

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- Dalej

-

Strona 5 z 7

-

Może nie do końca na temat domen, ale - na początku listopada (#ANXC-65417-993) Miałem problem z wygenerowaniem żądanego przez home serwer_tokena do transferu usług google. Konsultanci zatrzymali się na formatkowej odpowiedzi; na odpowiedź że nie działa i nie da się tak, oraz standardowych podpowiedziach pod tytułem użyj innego komputera i innej przeglądarki, to po prostu kazali mi napisać na forum comminity google i na tym ich chęć zaangażowania się w problem klienta się zakończyła. Finalnie z tym pomógł mi... inny partner Google, który powiedział w czym rzecz, pomimo tego, że nie miał w tym żadnego interesu.

-

Zapewne z tego samego powodu, co w knajpie 12 zł za butelkę 0,33l wody mineralnej, która w pobliskiej Żabce będzie gdzieś z połowę tańsza, a w Biedronce prawie dziesięciokrotnie Patrząc na swoje doświadczenia, to jak zaawansowana osoba będzie chciała tej pomocy (tu akurat stricte o "domku") to... i tak jej nie uświadczy, bo nie przebije się ze swoimi podejrzeniami i wnioskami przez 1st line.

-

Ale to jest udostępnienie środowiska uruchomieniowego, a nie "udostępnienie PHP". Zupełnie dwie różne rzeczy (tak formalnie rzecz biorąc). Dla 99,999% zainteresowanych totalnie nieistotne, no ale skoro czepiamy się słówek i wymagamy aptekarskiej precyzji, to cóż. Ja jestem zwolennikiem bardzo dużej precyzji w ofertach. Ale z drugiej strony, jeśli pewne schematy są w branży przyjęte i wzajemnie akceptowane, to czepianie się tej jednej firmy o to, jacy to oszuści, to jest mimo wszystko trochę nie na miejscu. Oczywiście, sytuacja dość mocno zmienia się, gdy schematy w branży nie są przyjęte i firma nagina rzeczywistość kreując swoje pseudostandardy (jak np. pewien dostawca telekomunikacyjny sprzedający hsdpa+ jako 4g-ready) - wtedy jak najbardziej warto zwracać uwagę na to, że jest to wprowadzanie w błąd

-

Ale żadne z tych opisanych przez ciebie słów literalnie nie oznacza „możliwości uruchomienia aplikacji przy użyciu interpretera o określonej wersji”. Bo literalnie udostępnienie php 5.2 oznacza wystawienie paczki zip/tgz zawierającej php.exe Obsługa / obsługiwanie literalnie odnosi się do czynności wykonywanych przez osoby, więc też nijak mają się do maszynowni. Tak to z językiem jest, że w mowie potocznej stosuje się skróty myślowe i uproszczenia które nie zawsze są literalne

-

Trochę chyba przesadzasz z tym czepialstwem. Określenie w profilu usługi "wsparcie node.js" to uproszczenie zwrotu "serwer na którym zostanie umieszczony klient pozwala uruchomić aplikację node.js" a nie to, że usługodawca będzie świadczyć usługi software house rozwiązującego wszelakie problemy z aplikacją, czy to dodając jej funkcjonalność czy łatając błędy które zrobił autor (nierzadko porzuconej) aplikacji. Tak samo i tutaj - owe wsparcie dla starych PHP oznacza, że na własną odpowiedzialność możesz sobie takie muzealne aplikacje próbować uruchamiać (bo serwer będzie je wspierał - czyli obsługiwał je starym interpreterem) a nie to, że usługodawca będzie ci świadczył asystę programistyczną dla legacy app.

-

Tu nie chodzi o to, że metodologia jest błędna. Chodzi o to, że interpretacja wyników badania realizowanego tą metodologią jak to nazwałeś "marketingowo zostało to bardzo mocno naciągnięte". I że z balonu pod tytułem "u nas jak tylko będziesz potrzebował to dodzwonisz się do konsultanta błyskawicznie, nie to co u innych firm" teraz trochę uszło powietrze. I chcąc rzeczywiście mieć solidne podstawy do takich stwierdzeń, to trzeba by użyć tej metodologii nieco innej

-

Istotne są także przedstawiane z badania interpretacje i wnioski, a te w waszej komunikacji bywały takie trochę naginające rzeczywistość. Żeby takie badanie miało ręce i nogi, to po pierwsze - każda firma powinna być testowana "do upadłego" (aby określić max capacity danego środka komunikacji, a drugie - w interpretacjach zjawiska by należało zrobić je oprócz wartości bezwzględnych to także względnie np. wobec całkowitej liczby klientów. Bo informacja, że firma X zapewnia 30 osobom obsługę w przeciągu 2 sekund, a firma Y tylko 3 osobom zacznie wyglądać inaczej, gdy podamy, że firma Y obsługuje 1% klientów w ciągu 2 sekund i następni muszą czekać, a firma X obsługuje 0,01% w ciągu 2 sekund a następni muszą czekać.

-

Jak to mówią, kto mieczem wojuje, od miecza ginie. Bo czy prezentując ten raport to komunikacyjnie nie przedstawialiście, że u konkurencji w momencie awarii kilka osób zadzwoni i infolinia się zapcha, a u was cud-miód-i-orzeszki bo połączenie nastąpi natychmiast? Realia to jak widać weryfikują, że to tylko propagandowy bullshit, bo jak wystąpią rzeczywiste problemy, to i tu i tam z natychmiastowym dodzwonieniem się będzie problem. A w trybie standby to realne obsłużenie ruchu przez BOK dowolnej firmy będzie w satysfakcjonującym czasie (bo tak pozostałe firmy też skalują pracę boku).

-

Jak zwykle dużo słów ale totalnie nie na temat. Ani w sprawie tego, co tam rzeczywiście było (jak by nie patrzeć to forum techniczne i warto będąc tu się uczyć na błędach) ani odnośnie czasu oczekiwania na połączenie. Scenariusze się wydają trzy, równie mało prawdopodobne, no ale tak to jest z teoriami spiskowymi - albo te badania infolinii były wykonywane nierzetelnie (i znając wcześniej czas i metodologię badań można było na chwilę dodać załogę aby te testy obsłużyć), albo też owe kilka procent klientów zapchało infolinię (co też pokazuje, że wyniki tych testów są bardzo syntetyczne i ładnie wyglądają tylko w raportowym papierze, a jak co do czego przyjdzie, to jest efektywnie jak u innej konkurencji albo i gorzej) albo… to nie było *kilka procent* klientów.

-

A tymczasem… https://facebook.com/story.php?story_fbid=pfbid0fZyrZzF8w7JK76NrsdC3qVg3VQB1qoU8WePoXn44kCBWwx2TMXr1LHL9JA5Qmax1l&id=100063820043026 Czas reakcji na faceticketa bardzo dobry, tylko rzetelność tej odpowiedzi mniej dobra (bo niby tylko w zew. klientach pocztowych, ale w rzeczywistości niby webmail też miał problem). Sama wiadomość o 10-minutowym oczekiwaniu na konsultanta i to podobno nieudanym też dziwnie wygląda przy szumnych deklaracjach potwierdzonych (rzekomo) niezależnymi testami, że połączenia w mig są odbierane, nietocoukonkurencji Można liczyć tu na jakiś bardziej konkretny komentarz co tam się rzeczywiście zadziało?

-

To raczej jest oczywiste, że autorem opinii jest osoba, która ją pisze; dość rzadko zdarzają się w przyrodzie opinie grupowe z maskowaniem kto dokładnie jest recenzentem. Pytanie tylko, czy ta osoba ma jakieś bezpośrednie lub pośrednie związki z podmiotem, którego dotyczy ta opinia; oraz czy bezpośrednio lub pośrednio ta oceniana firma taką opinię zleca i/lub na nią jakoś pośrednio lub bezpośrednio wpływa.

-

Zarzut manipulowania opiniami to bardzo poważne oskarżenie, jeśli bezpodstawne - to czyn nieuczciwej konkurencji. Zatem jeśli firma ma łatkę takiej, której jakakolwiek krytyka kończy się pozwem (z jakiegoś powodu ta łatka została przyszyta), a na rzecz o którą pozwać i to wygrać wbrew pozorom (mając czyste ręce) można bardzo łatwo niezbyt reaguje, to samo przez siebie prowokuje do szukania sensacji

-

Dość dziwne tłumaczenie. Patrząc historycznie, to nazwa.pl raczej nie miała problemu z prawnym egzekwowaniem takowych zagrywek i wysyłała te wręcz legendarne w internecie pozwy. Trustpilot to firma duńska, dość mocno osiągalna, nie powinno to być chyba problemem

-

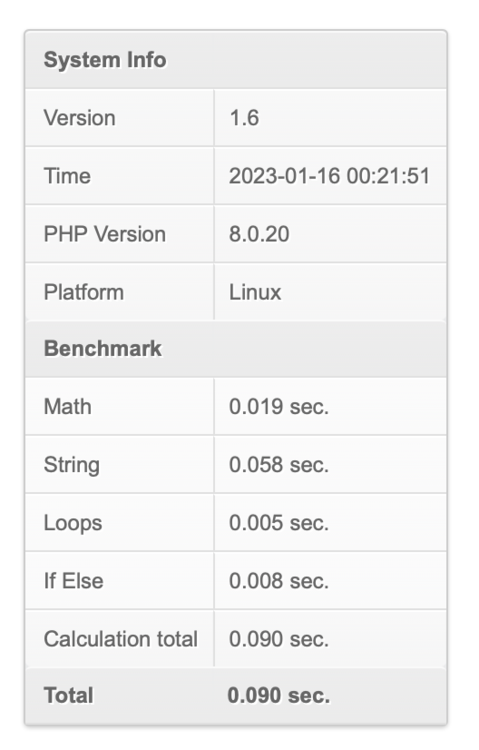

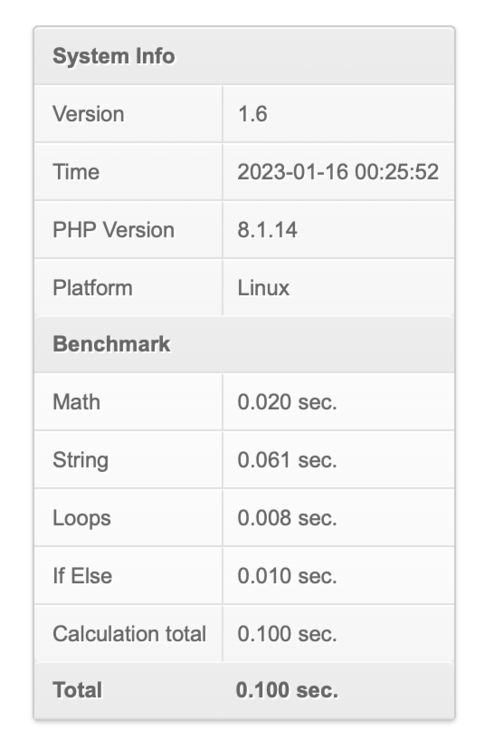

Test szybkości działania CPU serwerów w firmach hostingowych

kafi odpowiedział(a) na itomek temat w Optymalizacja

To zdanie jest zakręcone, to fakt. Ale znaczy ono, że naszybszy (w tym teście) vps z nazwa jest 3x szybszy od najwolniejszego (w tym teście) vpsa konkurencji. -

Test szybkości działania CPU serwerów w firmach hostingowych

kafi odpowiedział(a) na itomek temat w Optymalizacja

Tu raczej do doczepienia się jest bardziej to 50 zł / rok, które powinno brzmieć "50 złotych za pierwszy rok", bo ta konfiguracja (hosting, cdn, kompresja obrazków i 2fa poczty) jest nie do dostania za 50 zł poza pierwszym rokiem. Chyba, że się mylę, ale to z chęcią wtedy wezmę to hurtem na 10 lat na część prywatnych zabawek Mierząc szybkość jako czas generowania strony sztucznego benchmarku - to tak, trzeba przyznać, że po moich testach u różnych usługodawców, czy to hostingowych czy nawet chmurowych, to są tacy, którzy co najwyżej dorównują nazwie, natomiast u żadnego usługodawcy (włącznie z chmurzastymi instancjami high-cpu-performance) pobić tego czasu się nie udało. Tylko... co z tego? Szybkość jest oczywiście dostępna i benchmark ją pokaże. Ale tak wyśrubowane parametry bezpieczeństwa i różne haczyki powodują, że to tylko iluzja, bo w normalnych zastosowaniach nic tego cpu nie będzie w stanie realnie wykorzystać na tym poziomie, bo zostanie to ścięte przez różne poboczne limity lub regulaminy. Porównując - najszybszym samochodem na świecie możemy uznać Bugatti Chirona Super Sport. Ale tę szybkość, to wykorzystać można jedynie do licytowania się i chwalenia się, że jeździ się najszybszym autem, a nie w jakichś realnych zastosowaniach. Wyobraźmy sobie korporację taksówkarską, która reklamuje się, że ma flotę złożoną z takich samochodów. Ale żeby nie było tak różowo, to korporacja zdefiniowała parę "parametrów bezpieczeństwa". Przykładowo - jechać może tylko jedna osoba; osoba może ważyć maksymalnie 100kg i mieścić się w jednym kubełkowym fotelu nie wystając za jego obrys; jako bagaż może mieć co najwyżej saszetkę czy małą damską kopertówkę - za więcej trzeba dopłacić; dodatkowo jak się chce mieć więcej miejsca na nogi (aka - kierowca odsunie mocniej przedni fotel) kolejna dopłata. Czy jazda taką taksówką spowoduje, że korzystający z niej klient najszybciej dojedzie do celu? Niekoniecznie. Czasem wyjdzie, że wzięcie nieco wolniejszego czy nieco gorzej klasy auta wcale nie spowoduje, że jakoś znacząco wolniej dojedzie się do celu, a będzie miało w ogólnym rozrachunku dodatkowe zalety. Np. to, że będzie się dało pojechać na współkę ze znajomymi albo przy większej tuszy w spokoju zająć dwa miejsca, kierowca przymknie oko na posiadany spory bagaż, czy po prostu ekonomicznie - będzie taniej. -

Żadne DC nie zaoferuje ci internetu w formie "access" z takim wolumenem ruchu. Po prostu zapewnią ci miejsce na sprzęt, prąd do niego i peeringowe łączniki do poszczególnych operatorów internetowych. I to z nimi zawierasz umowy na throughput. Jak będzie cię stać na wykupienie u nich n*100Gbit/s ciągłego ruchu, to ci taki dostarczą. Jak nie, a taki potężny ruch przyjdzie, to będą się bronić; na początek policerem obcinającym ponadnormatywny ruch na porcie, a jak będzie go dłużej zbyt dużo, to zerwą peering (efektywnie - przestaną rozgłaszać, że przez nich dostępna jest twoja adresacja). Musisz pamiętać, że zasadniczo analiza i limitowanie ruchu "kosztują" i póki obsługa dużego ruchu nie generuje to kosztów albo nie ścina zysków, to (z technicznego punktu widzenia) nikt nie będzie w tej materii nadgorliwy.

-

Test szybkości działania CPU serwerów w firmach hostingowych

kafi odpowiedział(a) na itomek temat w Optymalizacja

To akurat jest bardzo prosto wyjaśnialne. Być może osoba, która pisze, jest tylko technicznym / outsourcowanym partnerem zajmującym się "stroną", podczas gdy abonentem usługi jest ktoś zupełnie inny. Żeby takie dane podawać w takim przypadku, to wypadało by mieć zgodę tego abonenta. A tak to po prostu "zanonimizowane" story ze współpracy To, że nie masz takich informacji (przy tej skali firmy) wcale nie oznacza, że takie coś się gdzieś nie pojawiło. No chyba, że kultywujecie micromanagement na poziomie znajomości każdego pojedynczego ticketa przez kierownictwo bok. Niby można. Ale. Dla osób siedzących "w branży" to jest, stety czy niestety, tak, że większość ma swoich ulubieńców z którymi im się dobrze współpracuje. No i wtedy jeśli dostają zlecenie u innego providera, to zamiast babrać się i wyjaśniać coś z supportem dostawcy, to po prostu końcowemu klientowi proponują zmianę na TegoSwojegoUlubionego, u którego z pewnością będzie działać, a nie to co tu. A klient końcowy, jako, że zazwyczaj "się nie zna" no to w to idzie. Inna sprawa jest taka, że przy dużych usługodawcach nie ma od razu połączenia z osobą techniczną, co niektórych irytuje, że muszą tracić na mówienie do konsultanta sprawy, on łaskawie przełączy gdzieś wyżej i wtedy znowu trzeba od początku mówić o co chodzi. Zasobożerność i długogenerowalność stron www to temat rzeka. Mierzenie tylko jednego parametru, jakim jest ta szybkość generowania stron, to takie sobie jest... Oczywiście, jest to dość mocno mierzalne i marketingowo fajnie się porównuje. Ale wcale to nie musi wpływać na całkowity współczynnik jakości. Bo co z tego, że mi się odpowiedź wygeneruje w 0,01s. skoro co druga to będzie błąd 503/509 o przekroczeniu dostępnych zasobów? Czasem korzystniejsze będzie poczekanie do nawet tej 1s. ale z pełną poprawną obsługą wszystkich przychodzących żądań. -

Test szybkości działania CPU serwerów w firmach hostingowych

kafi odpowiedział(a) na itomek temat w Optymalizacja

-

Tak chyba nie do końca. Usługodawca dostając wiarygodną informację o nielegalnym rozpowszechnianiu ma prawo zareagować, inaczej sam naraża się na odpowiedzialność. Kwestia tylko co to jest wiarygodna wiadomość. Bo jeśli przyjdzie info od kancelarii mającej pełnomocnictwo Microsoftu, że na serwerze masz pliki chronione/dające dostęp do chronionych np. Windows i z grubsza wygląda, że mają rację (bo rzeczywiście, czy to strona, czy zgrubnie plik wygląda faktycznie na tego Windowsa a nie zdjęcie bukietu kwiatków) to wygląda to wiarygodnie; jeśli napisze Kowalski, że to jego obrazek bez podawania jakichś dowodów, to nie musi być wiarygodna informacja. Polecam poczytać sobie jeden z wyroków SN podsumowujący takowe, co prawda dotyczy to plików audiowizualnych, ale przy innych cyfrowych dziełach stanowisko będzie dość podobne: http://www.sn.pl/sites/orzecznictwo/orzeczenia3/ii cskp 3-22.pdf

-

Zatem ten element oferty czy reklamy wprowadza jawnie w błąd. Wyrażenie "ta sama cena po roku" oznacza, nie mniej, nie więcej, tylko tyle, że po roku od zamówienia zapłacę dokładnie tyle samo. Zauważ, że nikt nie ma pretensji do podwyżek cen, jako takich, bo one są zrozumiałe i macie do nich pełne prawo. Ale zapewniając klienta, że za rok zapłaci tyle samo, podczas gdy zapłaci więcej, może jak najbardziej frustrować i powodować utratę zaufania do firmy, która za nic ma składane obietnice. Tym bardziej, że na zwróconą na to uwagę reagujecie dość agresywnie: A tu po prostu może wystarczy przestać w komunikacji stosować obietnic bez pokrycia? Na moje oko by wystarczyło po prostu usunąć to hasło o tych samych cenach ze strony i napisać komunikat- przez długi czas obiecywaliśmy brak podwyżek; podwyżki są niestety nieuniknione - więc dla osłody najbliższe odnowienie będziesz Kliencie mieć po starej cenie, ale kolejne już zgodnie z cennikiem na stronie.

-

Cytując stonę a dalej już To w końcu korzystając z Authenticatora to jest całkowicie za darmo, czy za 200 zł netto rocznie?

-

NASK bez problemu dopuszcza renew z podaniem okresu 1-10 lat i nie spotkałem się z tym, żeby to kiedykolwiek było problematyczne... Szkopuł w tym, że trzeba zrobić to jednym zapytaniem EPP bo każde następne odnowienie do końca roku kalendarzowego będzie faktycznie rzucać błąd.

-

Co klient może zrobić mając dostęp do SSH? [wyłączone z tematu o nazwa.pl]

kafi odpowiedział(a) na l3szcz temat w Bezpieczeństwo

Może i tak. Ale finalnie to twoim (jako usługodawcy) problemem będzie udowodnienie mu, że to on je usunął i w jaki sposób. Bo on zgłosi ci jedynie tyle, że w programie pocztowym zniknęły wszystkie maile Poza tym, to tu dochodzimy jeszcze do innych ciekawych rzeczy jak np. tajemnica korespondencji itp. (ja przykładowo będąc w roli szefa firmy bym nie chciał, aby pracownik techniczny czytał moje maile bez jakiegokolwiek uwierzytelnienia czy chociażby logowania że je przeczytał ) i integralność danych (czy ten mail to rzeczywiście był wysłany, czy technik podrzucił coś do maildira). -

Najlepiej będzie, jak po prostu podasz tu nazwy tych domen, to sprawdzi się o co chodzi, inaczej to tylko wróżenie z fusów. dnssec wymaga wprowadzenia przez rejestratora domen klucza wygenerowanego przez dostawcę dns. Jeśli w tym przypadku ustawione są DNSy ovh (i tam przekierowanie na hosting rekordami A) to będzie to z grubsza działać. Jeśli została zmieniona delegacja na hosting i nie zostały wprowadzone nowe klucze od dnssec dostawcy hostingowego lub dnssec nie został wyłączony całkowicie, to wtedy taka domena będzie działać wybiórczo - u tych, którzy nie sprawdzają podpisów dnssec.

-

Mam wrażenie, że ja o gruszce, ty o pietruszce Fajne marketingowe przedstawienie oferty (całkiem fajnej), ale nijak nie odnosi się do (mam wrażenie dość celowego) moim zdaniem niedopowiedzianego przedstawienia składników wpływających na rzeczywistą opłatę za usługę.

- Poprzednia

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- Dalej

-

Strona 5 z 7