kafi

Donatorzy-

Postów

154 -

Dołączył

-

Ostatnia wizyta

-

Wygrane w rankingu

35

Osiągnięcia kafi

-

Konsultacje publiczne mają to do siebie, że są publiczne i każdy podmiot z sektora (a często nawet i nie tylko) może w nich wziąć udział. Tylko nijak bym tego nie określił, że te podmioty swoimi stanowiskami w konsultacjach mają cokolwiek do powiedzenia

-

Obawiam się, że nawet podanie kodu rabatowego czy linku afiliacyjnego który linkuje zamówienie z jakimś podmiotem (bo jak inaczej później rozliczać prowizje za odnowienie?) może mieścić się albo w pośrednictwie albo agencyjności... Dowcip tylko taki, samo NIS2 to dyrektywa i ona sama w sobie nie jest źródłem prawa, a zaleceniem implementacji w krajowym prawodawstwie celów przyświecających tej dyrektywie. U nas to robi "ustawa o krajowym systemie cyberbezpieczeństwa", która tu była czasami cytowana. A jak by to ująć... ustawy uchwalają politycy, a nie eksperci branżowi i bym rzekł, że branża może mówić jedno, a polityczność robić i tak po swojemu Nic dodać, nic ująć. Ano, niezbyt ma... ale może właśnie o to chodzi, żeby ta trójstronna umowa Abonent-Partner-Rejestr była rzeczywiście trójstronna, a nie miała jeszcze dodatkowych, problematycznych ogniw... (?) To trochę tak, jak byś Orlen definiował jako referencyjne źródło prawodawstwa o paliwach czy energetyce

-

Tylko czy wtedy nie staną się "agentem działającym w imieniu rejestratora"?

-

Myślę, że do ustalenia kluczowości wystarczy, że będziesz płatnikiem dla rejestracji domeny, której abonentem jest ktoś inny, niż ty sam - bo cóż to jest innego, jak właśnie pośrednictwo? Przy okazji: Formalnie - NASK jest podmiotem będącym w tym przypadku operatorem Krajowego Rejestru Domen .pl Rejestratorem w przypadku .pl jest Partner NASK jako uczestnik takiego dziwnego trójstronnego czegoś (Abonent zawiera umowę o rejestrację z NASK poprzez Partnera).

-

kafi obserwuje zawartość Skomplikowany problem z ERR_SSL_PROTOCOL_ERROR , Dyskusja o historii rynku domenowego (Wydzielone z tematu: Opinie o netart.com) , Opinie o netart.com i 2 innych

-

Myślę, że kary finansowe (jak najbardziej przewidziane ustawą) będą bardziej dotkliwe niż wycinanie za samą z siebie "niepokorność"

-

Ustawa to też określa. W wersji tl;dr że dotyczy tylko tych działających w Polsce (bardziej szczegółowo, jeśli kierownik odpowiadający za SZBI stacjonuje w Polsce). Pierwotna wersja ustawy mówiła o tym, że nie dotyczyła tych utrzymujących serwery dns na własne potrzeby. W nowelce nieco zmieniono to, no i ISP utrzymujący resolvery tylko dla swoich klientów jest ok, ale skutkiem ubocznym jest kluczowość autorytatywnych serwerów dns bez limitu. No... nie. Potrzeba jest jeszcze odpowiednia "wielkość" firmy (ogólnie min. duże przedsiębiorstwo - art 5, ust. 1; szczególnie - średnie lub duże dla komunikacji elektronicznej - art 5, ust.2 ; małe, średnie lub duże dla ICT Cyber - art 5, ust.3). Rzeczy związane z domenami są zdefiniowane w ust. 4 jako kluczowe z dopiskiem niezależnie od wielkości. I paradoksalnie, ma to jak najbardziej sens, jak się pojawi jakiś cudaczny phishing czy c&c, to łatwo będzie go selektywnie zablokować na poziomie dns niekoniecznie wylewając dziecko z kąpielą i blokując całą domenę na poziomie rejestru domen.

-

Też. Cytując ustawę: Inna sprawa, że w przypadku hostingu kluczowość podmiotu ustawia także bycie "dostawca usług DNS" czyli Co literalnie oznacza, że nawet jeśli utrzymujesz własne DNSy tylko na swoje potrzeby, to też mieścisz się w tym punkcie...

-

Wszedłeś w taki tryb agresji, jak byś to właśnie ty był tym opisywanym pracownikiem I tak, opisywane zachowanie serio jest dziwne. Nie to, że nielegalne, niedopuszczalne, czy naganne, ale z pewnością... dziwne.

-

eee... i co w tej "przedsądówce" zawrzesz? Tupanie nóżkami w stylu "rzondam!!! oddawać!!!"? Cóż, znasz wersję tylko jednej strony; a patrząc po żółtych lampkach w stylu "nie można znaleźć faktury" albo "wygasa za miesiąc" choć to pół roku jeszcze, to chyba owa klientka nie mówi ci całej prawdy A niewygodna część prawdy (aka zimny kubeł) jest taka, że zarówno dla NASK jak i registrara obsługującego domenę i ty i twoja klienta jesteście stroną trzecią i raczej nikt nie powinien z wami jakkolwiek dyskutować (grzecznościowe podanie choćby częściowych danych abonenta który jest w rejestrze ukryty - choć w dobrej intencji, to może być uznane za naruszenie ochrony danych osobowych*). Sam abonent ani ustosunkowywać się do maili od przypadkowych osób ani wydawać authinfo nikomu nie musi, bo niby na jakiej podstawie? Jeśli od początku domena była zarejestrowana na niego, to ciężko tu też używać argumentu jakiegokolwiek przywłaszczenia czy kradzieży. Na moje oko sytuacja wygląda znajomo; ot - klient zleca agencji zrobienie strony, płaci za to - i obie strony inaczej to rozumieją - agencja jako umowę stałego utrzymania strony za cykliczną opłatą; klient - jako jednorazową opłatę niczym za burgera z frytkami. No i przychodzi moment focha "więcej ci już nie będę płacić, bo za drogo" vs "to sobie postaw od nowa sama gdzieś indziej".

-

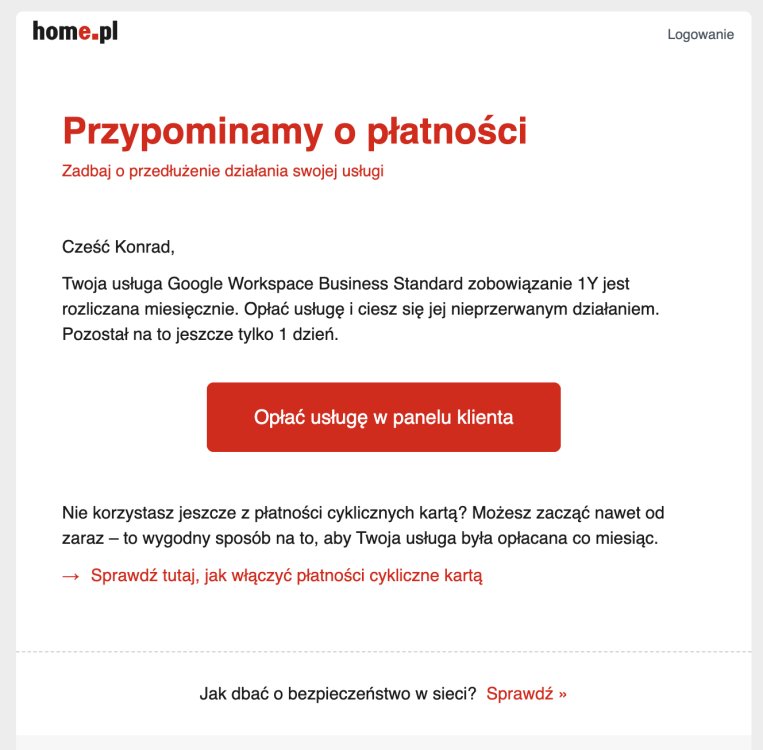

Cóż, billing usług firmy z domkiem w nazwie bywa dość mocno zaskakujący. Mi np. pewnego dnia utrzymywane tam Google Workspace uraczyło komunikatem "account is suspended". Okazało się, że minął rok i trzeba było jawnie w panelu przedłużyć wolę odnowienia. Wszystko teoretycznie by było wyjaśnialne, ale mailowe przypomnienie o tym wyglądało o tak jak na obrazku poniżej, co było dość mylące, bo płatność cykliczna była tam uruchomiona, karta podpięta, a żadnej nieopłaconej faktury nie było :).

-

Powód jest zupełnie inny, no i przez niego żaden dostawca nie odważy się oddać numeru bez weryfikacji. A ten powód to art. 296 Prawa komunikacji elektronicznej.

-

Skomplikowany problem z ERR_SSL_PROTOCOL_ERROR

kafi odpowiedział(a) na Sevence temat w Optymalizacja

To raczej nie jest kwestia cgnat jako takiego, a bardziej ich usługi ochrony przed zagrożeniami ( https://www.t-mobile.pl/c/oferta-specjalna/dla-firm/ochrona-w-sieci i inne wcielenia tej usługi). -

Ano o takich, że jeśli pierwszy okres rozliczeniowy jest na rok, to dużo osób zakłada, że skoro cena jest dość podobna i przychodzi oferta kontynuacyjna, to będzie na taki sam okres rozliczeniowy jak ta poprzednia. I to jest właśnie ta garnkowa czy pościelowa retoryka - czyli przecież wszystko było opisane w umowie a ty jesteś gamoń i tłuk, że tego żeś nie zauważył i teraz płać tym bardziej, że tak jak opisałem tam wcześniej, zachęty marketingowe bywa że nieco mijają się z rzeczywistością (aka - wg reklamy usługa w standardzie, ale... w kolejnym okresie rozliczeniowym jednak się okazuje, że jest ona dodatkowa i płatna).

-

Ja rozumiem określenie "w standardzie" jako wliczone w cenę usługi, a nie dołożone promocyjnie na pierwszy okres rozliczeniowy. "Cicha" zmiana okresu rozliczeniowego na kwartalny po pierwszym roku z podobną ceną jak za cały zeszły rok też wydaje się mało etycznym rozwiązaniem, choć biznesowo pewnie dość skutecznym. Ale patrząc na retorykę usprawiedliwień przedstawiciela tej firmy to mi się kojarzy taki tam aktor występujący na przedstawieniu przy okazji pokazu garnków czy innych pościeli i później tłumaczący się, że to przecież nic złego (-: