-

Postów

253 -

Dołączył

-

Ostatnia wizyta

-

Wygrane w rankingu

49

Typ zawartości

Profile

Forum

Wydarzenia

Treść opublikowana przez Spoofy

-

Tak - DevOps to metodyka, zaś funkcja z nią związana jest jasno określona - inżynier. Widzisz w wymaganiach, jakie umiejętności są wymagane dla danego stanowiska i często się pokrywają - narzędzia do wdrażania CI/CD. Poza zwykłym sysOpsowaniem środowiska i monitorowania aplikacji, jest też Dev, zatem wiedza odnośnie tego z czym mamy do czynienia, rozwijania tego i de facto pisania - nie tyczy się to tylko infrastruktury. Ciekawie na tym tle wypada coraz częściej pojawiające się i interesujące mnie najbardziej DevSecOps, ale to raczej osobny temat

-

To i ja wtrącę swoje 3 grosze: 1) Kwestia sudo su jest oczywista - tak jak powiedziane, wiele obrazów tak ma. De facto stosowanie "PermitRootLogin Yes" w sshd niestety jest popularną praktyką, ale nie koniecznie dobrą. 2) Nasi klienci kiedyś starali się nam zarzucić, że zaniżamy limity. Właśnie wtedy sprawdziliśmy ten bug związany ze speedtest-cli. Widać, kto tutaj z jakiego repo korzysta Polecam speedtest-cli z pythonem3 instalowanym via pip. 3) Linki w wiadomościach często nie są prawidłowe niestety, wynika to z faktu szablonów, tłumaczeń i zmian w tym zakresie. Sugerowałbym tylko o nie wieszanie przysłowiowych psów na firmie, zgłosić problemy za pośrednictwem oficjalnej drogi komunikacji i czekać na odpowiedź.

-

Mimo że się nie znamy to również serdecznie pozdrawiam i życzę powodzenia w "byznesach" To jest pełne nagranie - pozwoliłem sobie tylko wyciąć swoje nazwisko - po prostu się rozłączyłem securebizneshost-lol.mp3

-

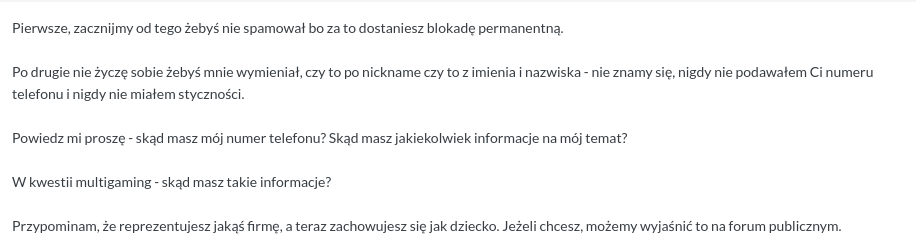

Ciąg dalszy dziecinady. To jednak zmieniamy ton rozmowy, dobrze - przedstaw publicznie jakieś pseudo dowody, podaj dane firmy skąd masz mój numer telefonu, hm? Straszysz sądem, policją, dzwonisz po nocach - no zdrowy psychicznie to w moim przekonaniu to nie jesteś.

-

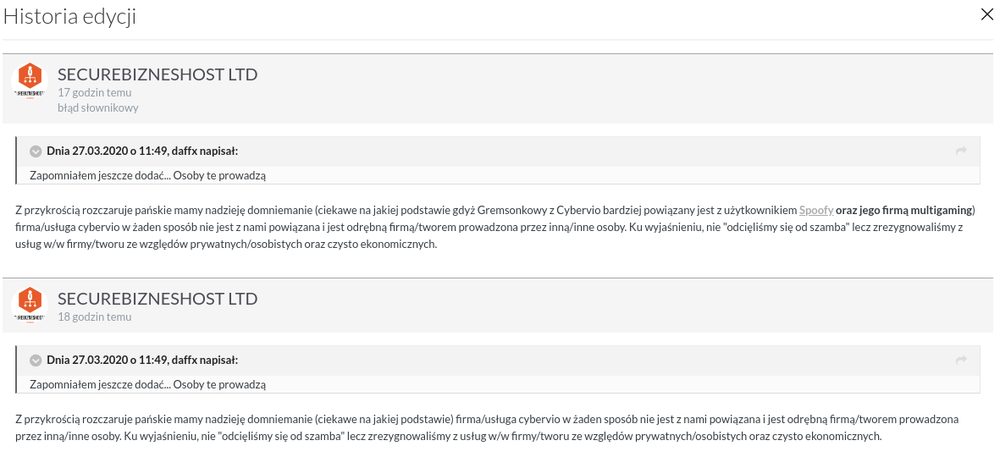

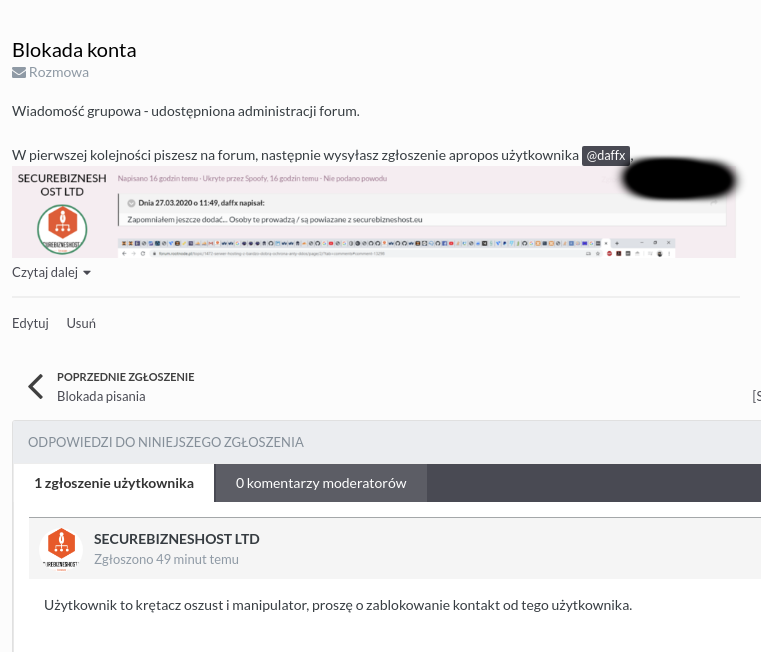

Pierw piszesz post, potem raport, potem edytujesz: Mimo prób nawiązania kontaktu, wysyłałeś tylko kolejne raporty: Tak jak w raporcie: Zatem kolejny poważny "byznes". Przedstaw proszę wszystkie niby dowody jak taką usilną masz potrzebę - pośmiejemy się wszyscy razem. Podaj również dane tej skrzynki na kogo jest firma zarejestrowana. Wątek został przeniesiony i odpowiednio oznaczony.

-

Błędna składnia: https://lmgtfy.com/?q=NOTE%3A+unable+to+redirect+default+gateway+--+VPN+gateway+parameter+(--route-gateway+or+--ifconfig)+is+missing Chyba ten model wspiera openwrt, zatem polecam alternatywne oprogramowanie - w tym zakresie polecam: https://eko.one.pl/ .

-

Sprawdź tablicę routingu. Przy własnym serwerze openvpn to prawdopodobnie musiałbyś powalczyć z tweak'owaniem (cipher, lzo, bufs etc.). Alternatywnie - kup vpn'a.

-

NordVPN odlicz min. 50% ceny + miej na uwadze, że mieli wtopy (openvpn serwer na uprawnieniach root'a, bez chrootingu instalowane z puppet'a lub dostęp ipmi/ilo nie zabezpieczony) Express i vypr też słabo z privacy - ponoć przypadki przekazywania danych na wnioski "służb". Sprawdź tutaj: https://thatoneprivacysite.net/choosing-the-best-vpn-for-you/ - od siebie polecam BlackVPN, chociaż ostatnio cicho przez protesty w HK.

-

Wydaje mi się, że forma dla niektórych może rzeczywiście być nieczytelna, ale tutaj chyba dobiliśmy do odwiecznego problemu, kompletnie nie technicznego - tzn. promocji usług, ich opisu. Przy tylu różnych informacjach, rzeczywiście ciężko o czytelność - z jednej strony oczekujemy wszystkich możliwych informacji - dla jednych ważne są usługi pocztowe, szczegóły odnośnie DKIM, DMARC, adresów IP, dla innych limity CPU i certyfikaty SSL - nie wszyscy jednak potrzebują wszystkich informacji Od dłuższego czasu dyskutujemy odnośnie nowej formy top100, także być może autor chciałby nawiązać współpracę w tym zakresie? Zapraszam również do dyskusji odnośnie tego tematu w tym miejscu: Proszę również o wyrażanie konstruktywnych opinii, bez flame'u IMHO każda inicjatywa mająca na celu ukazanie mechanizmów działania rynku i usług szerszemu gronu użytkowników internetu jest dobra.

- 34 odpowiedzi

-

- 1

-

-

- hosting

- hosting www

-

(i 1 więcej)

Oznaczone tagami:

-

Chyba wyręczam support @home_pl w tej kwestii Generalnie @Westbam logi klienta openvpn'a powiedzą coś więcej na ten temat - np. czy route został odpowiednio dodany czy nie etc. Na windowsa polecam tego klienta: https://client.pritunl.com/ . Wraz ze skryptem który podesłałem, powinniśmy mieć gotowy setup w kilka kliknięć. DNS leak to zupełnie coś innego. Musiałbyś się zatroszczyć albo o przekierowanie ruchu DNS lub wybrać jakiegoś zaufanego provider'a (w Twoim przypadku jest to OpenDNS od cisco ). P.S. Opsec idealny - da się wyczytać IPv6 zaś ukrywanie ostatniego oktetu adresu sieci lokalnej czy vpn'a jest pointless

-

1) przez wgląd w tablicę routingu 2) w logach klienta lub w zależności od systemu operacyjnego: windows: "route print -4" lub linuch/mac: "ip r" lub "route -n". 3) nie wiem jak masz skonfigurowany serwer i klienta. Prawdopodobnie dodatnie: push "redirect-gateway def1 bypass-dhcp" lub alternatywy po stronie klienta zrobi robotę.

-

Obsługa modułu != device. Zastosuj komendy podane przez kolegę. Odróżniajmy VPN internal od gateway. @mariaczi prawdopodobnie chodzi o redirect default gateway. Jeżeli już używamy poradników i tutoriali, warto zerknąć do oficjalnej dokumentacji, co tak na prawdę robimy, a nie "na pałę" wklejać komendy. Nie oczekujmy wtedy supportu bo to nie wchodzi w skład usługi samego serwera VPS, zatem @Westbam sprawdź czy aby na pewno ustawiasz routing jak należy. Nie polecam również korzystania z niestety popularnego nyr'owskiego skryptu do instalacji openvpn'a. Sam szybko, na kolanie napisałem taki prosty skrypcioch, który właściwie automatyzuje cały proces: https://gitlab.com/twojapomocit/openvpn-helper/-/blob/master/openvpn-helper ( nie oceniajcie, ważne że działa, a może kiedyś jak znajdę czas to przepiszę to lepiej ).

-

Cześć, domyślam się, że temat podobny do: https://forum.rootnode.pl/topic/1495-prawa-autorskie-a-w%C5%82asny-strumie%C5%84/?tab=comments#comment-13021 . Pamiętam erę radii internetowych, "północnych" hostingów radiowych, które wówczas królowały, lecz niestety z czasem mocno wszedł YouTube. Jak jeden mąż, wszyscy stosowali shoutcasta i autopilota do tego rozwiązania, ale były też bardziej ambitne systemy, które sam przerabiałem jak np.: https://www.airtime.pro/ . Autora tematu @dese widziałem na wcześniejszym forum z podobną ofertą. Nie widziałem kodu, nie znam możliwości tego skryptu, ale prawdopodobnie cena jaką początkowo podawał była adekwatna do kosztów jakie poniósł lub są po prostu wyliczeniem poświęconego czasu. Seems 100% legit, dodatkowo chętnie bym się podszkolił w bardziej webowym pythonie (django). Jeżeli nadchodzący kryzys nie będzie aż tak zły, to bardzo chętnie sam kupię, tylko po to żeby się nauczyć czegoś od mądrzejszych, bo sam jestem co najwyżej przeciętnym klepaczem a nie programistą pythona. Sam obsługuję kilka takich autorskich rozwiązań, które nie są nigdzie indziej wykorzystywane. Przykładowo panele przejętych marek związanych z mumble, minecraft'ami etc. Jeżeli ktoś chciałby takie rozwiązanie, możemy pomyśleć nad odsprzedażą kodu na licencji. W jednej z głównych marek, od 2015stego utrzymujemy nasz panel VoiceJet, napisany m.in. z wykorzystaniem Symfony i AngularJS na froncie (byliśmy nawet przed OVH ;) ) - uwierz mi, że niezależnie od tego jak dużo zasobów, czy to czasowych, finansowych czy ludzkich byś nie miał, pisanie autorskiego rozwiązania to troszkę inna skala, tym bardziej, że istnieje cała masa świetnych, darmowych rozwiązań do obsługi - wymyślanie koła na nowo w cenie ledwo ~50k pln jakoś nie brzmi ciekawie, zatem: Śmiem twierdzić, że @Archi widząc całą masę podobnych tematów, ofert i "historii" przez tyle lat, w skrócie zareagował w ten, jakże wymowny sposób.

-

@psz tak, chciałbym opisać różnicę wszystkich darmowych certów, beznadziejnych wtycznych gov'ów etc. ale nie chciałem tutaj znów rozwijać wątku, więc po prostu mocno skróciłem - chyba nie o tym tutaj temat Mógłbyś podrzucić linkiem do bloga z benchmarkiem nginx'a, a nie mi tu flame za skróty robisz Pozdrawiam Edit: np. : https://blog.cloudflare.com/how-we-scaled-nginx-and-saved-the-world-54-years-every-day/

- 34 odpowiedzi

-

- hosting

- hosting www

-

(i 1 więcej)

Oznaczone tagami:

-

DV only: technicznie - krótsza ważność prawnie - "long story", różni się praktycznie - dopóki nie masz wymogów, niczym się nie różni

- 34 odpowiedzi

-

- hosting

- hosting www

-

(i 1 więcej)

Oznaczone tagami:

-

Cześć! Bardzo fajna inicjatywa, lecz bardzo w mojej ocenie, dość subiektywna w przykładach. W skrócie, 90% shared hostingów i tak używa cl, tak więc czego konkretnie dotyczą limity lve można wyczytać z dokumentacji, zaś przykład nginx vs lsws jest mocno nietrafiony. Z moich doświadczeń, wynika że nawet lekko tweak'owany nginx potrafi obsłużyć znacznie więcej req/sec niż lsws, np. w przypadku ataku wspomnianych przez Ciebie botów, zaś subiektywny benchmark prawdopodobnie przeprowadzany jest na najwyższej wersji lsws, bez limitu cpu/workerów, a to z czego rzeczywiście korzystają hostingi per node, to już inna kwestia ;) Chciałbym zobaczyć benchmark np. nginx plus vs lsws unlimited przy konfiguracji by default, wraz z panelami oraz przy zmianie kilku opcji - byłby znacznie bardziej wiarygodny. Oczywiście, w wielu przypadkach cache lsws będzie wygrywać i przy shared hostingu jest to najlepsze rozwiązanie, ale na pewno "szybkość" nie jest liczona w ten sposób, a już na pewno nie za pomocą ICMP/Ping względem lokacji - bardziej skupiłbym się na TTFB. Metodologia top100 pokazuje przede wszystkim udział w rynku na podstawie utrzymywanych domen i mimo że osobiście mi też nie odpowiada tylko takie zestawienie, jest ono jak najbardziej rzeczywiste. Przy dyskach NVMe / ssd też wypadałoby wspomnieć o używanych narzędziach, cache, macierzach, filesystemach etc. - 2xSSD softraid != macierzy 20x10k sas z dobrym cache'em - także tutaj bym również był ostrożny przy tego typu porównaniach. Wersje PHP - oczywiście że w standardzie shared hosting oferuje od 4.4 do 7.4, wraz ze wszystkimi wersjami które nie są wspierane. Ba! Nawet nie wiem czy 5.6 jest kompilowane z utrzymywanych patch'y microsoft'u, tak jak ostatnio popularne "3rd party repo", ale wybór wersji powinien być nie mniejszy niż wszystkie, które wyszły. Od drugiej strony, często wygląða to tak, że klient może chcieć przenieść starą, mega podatną stronę i mimo próśb, informowania o konsekwencjach, koniec końców to jego wybór i fajnie, gdy usługodawca daje taką możliwość. Duży plus za wypunktowanie pozostałych minusów. Gdybyś potrzebował środowiska do testów czy jakiejkolwiek pomocy technicznej, daj znać a chętnie pomogę. Pozdrawiam.

- 34 odpowiedzi

-

- 1

-

-

- hosting

- hosting www

-

(i 1 więcej)

Oznaczone tagami:

-

Panie @Odkurzacz, urzekł mnie Pan końcówką "o/" - sam stosuję dawno zapomniane, IRC'owe emotki, zatem zakładam że raczej bliżej Ci do mojej generacji Przejście z jednej branży na drugą wielu wyszło na dobre, zaś w obecnych, niepewnych czasach IT może trzymać się całkiem mocno. Tak jak @otlet, zachęcam do dalszej nauki i praktyki w tym zakresie. Warto byłoby poszukać ofert pracy na support czy stanowiska na poziomie "junior" - z wymienioną przez Ciebie wiedzą, bez problemu dostaniesz taką pracę. Pozdrawiam serdecznie, trzymam kciuki i powodzenia! \o

-

Tak, twierdzę że tunelowanie nie ma absolutnie sensu przy tej aplikacji, gdy o wiele lepsze efekty można osiągnąć zupełnie innymi środkami Przypominam, mówimy o usłudze głosowej dla graczy - tu słowo klucz, w takim razie zapytałbym o skalę, bo przy malutkim serwerze nie będzie z tym problemu. Nie rozumiem jakie znaczenie ma tutaj dns RR, bo docelowo i tak to jest hostowane z jednego serwera. Przy GRE też ma znaczenie skąd dokąd tunelujemy. Mam nadzieję że testy wypadną lepiej niż ostatnio Z powodzeniem używam i chwalę wasze rozwiązania. Tak samo jak w przypadku rejestracji domen, tak w przypadku spectrum już dawno otrzymaliśmy od was wszystkie informacje dotyczące tej, jak i innych usług. Merytorycznie wartościowe artykuły oraz materiały na githubie, po które sam b.chętnie sięgam, tym bardziej promowane przez Polskich pracowników, są wręcz nieocenione. Uwierz mi, że problemem jest sama architektura aplikacji a nie rozwiązanie sieciowe. Prawdopodobnie zdajesz sobie również sprawę ze wszystkich + jak i - danego rozwiązania, a niewątpliwym + jest to, że wasze usługi są proste w konfiguracji i implementacji w każdym środowisku, tutaj jednak (IMHO) się niestety nie sprawdzi. Pozdrawiam

-

Eh, proxy != tunel, ale dalej przekierowanie ruchu. TO NIE NADAJE SIĘ DO USŁUGI TEAMSPEAK - jeżeli twierdzisz inaczej, pokaż przykład, albo sam nie rób FUD'u w tym zakresie Dla połączeń tcp lub nie tak "tłustych" w zawartości i ilości ramek komunikacji może i się to sprawdza, ale nie w tym przypadku Nie mam i nie chcę mieć styczności akurat z takim rozwiązaniem, tym bardziej pchać w to VoIP like communication. Na szybko: https://developers.cloudflare.com/spectrum/getting-started/proxy-protocol/ to już prędzej można dać to właśnie w magic transit niż stosować tproxy Powiedz proszę, jaki może być problem z markowaniem pakietów i wydajnością przy aplikacji o której mówimy w temacie: https://elixir.bootlin.com/linux/v4.14/source/include/linux/skbuff.h

-

Generalnie każde tunelowanie dla tej usługi będzie zabójcze. Istnieją co prawda "lepsze" tunele, ale zawsze w tym przypadku będzie to problem.

-

W takim razie, odezwij się do nas, gdy będziemy już mieli nową lokację (ta już powstaje i zbieramy chętnych na testy), albo gdybyś potrzebował lokalizacji francuskiej Pozdrawiam.

-

Cześć, sam nie będę się tutaj rozwodził, bo ostatnio już męczą mnie mocno takie tematy i proszę o to również innych. Krótko i na temat: Miło zobaczyć merytoryczne odpowiedzi : Wkleję swoje odpowiedzi w tym temacie: stosujemy swoje własne, niezależne rozwiązania w tym zakresie, lecz wiadomo w głównej mierze ograniczają nas zasoby sieciowe. Kolejna odpowiedź: Kolejna odpowiedź: taką właśnie ochronę stosujemy, wraz z konkretną gwarancją łącza na wszystkich węzłach w tym miejscu. Otrzymaliśmy podobną odpowiedź, lecz również informacje o pracach w tym miejscu i szczegóły odnośnie ostatnich, różnych od siebie a podobnych w skutkach incydentów w tym miejscu. Kolejna odpowiedź: w trakcie pandemii, ciężko będzie dojechać do jakiegokolwiek miejsca, także niestety migracje tego typu nie są wskazane. Trzeba zdać sobie sprawę z tego, kto od kogo, co dzierżawi, jaki jest łańcuch zależności. Kolejna odpowiedź: Pozdrawiam.

-

Cześć, Raczej inne serwery po prostu stoją w różnych lokacjach, nie oznacza to, że mniej podatnych. Odezwij się do nas, a na pewno uzyskasz konkretną ofertę: [email protected] . Dzięki za polecenie!

-

Kiedyś troszkę działałem w temacie i jak sprawdzałem to dla 50 slotów koszt wszystkich licencji wynosił koło 400 pln + vat, takzę podziękowałem. Wiem że część radii albo dogaduje się z sony bmg i dostaje bezpośrednio od nich, co zwalnia z części licencji, albo na licencji niemieckiej (GEMA? czy jakoś tak).

-

Cześć, już spieszę z odpowiedzią, tym bardziej że chciałem jeszcze wyedytować temat o wątek bez offtop'u. Otóż w innym miejscu *wrednych siusiumajtków*, zarzuca mi się, że odpowiedziałem merytorycznie na zadane pytanie, podając "na szybko" cenę za setup HA. Prawda jest taka, że w przypadku TeamSpeak'ów niestety nie jest dobre rozwiązanie, ale mimo to, nie znam ani jednej osoby, która przy zdrowych zmysłach byłaby w stanie wydać 3000 zł / mc za utrzymanie serwera głosowego, nawet jeżeli byłby dzieckiem samego Billa Gates'a albo tak zarabiała na swoim projekcie. Let's face it - to samo tyczy się wszystkich providerów, stosujących ochronę AntyDDoS w standardzie. Usługi tego typu są najczęściej dostosowaniem przede wszystkim skali do ruchu wejściowego - a w przypadku jednego, dwóch a często nawet całej szafy serwerów - osiągnięcie czegoś takiego jest najzwyczajniej niemożliwe. W przypadku usług którymi administruję, wprowadzamy przede wszystkich ochronę L7, a jak wiadomo chociażby z rocznych raportów cert.pl, ataki wolumetryczne zaczynają być mocną rzadkością w porównaniu do ataków aplikacyjnych. Sam TeamSpeak jest niestety strasznie dziurawą i podatną na anomalie sieciowe aplikacją, to też niestety mimo kilku większych zmian w protokole, nie da się w pełni przewidzieć, jakie podatności mogą się pojawić przy zamknięto-źródłowej aplikacji, dlatego też to nie od providera zależy czy aplikacja będzie stabilna a od producenta danego oprogramowania. Pamiętajmy również o tym, że w przypadku zmiany/przerzucania ruchu, użytkownicy takiego teamspeak'a będą zawsze dostawać drop'a - to może tyczyć się właściwie większości tego typu rozwiązań, bo na tym one polegają. Żaden provider nie będzie też przejmować się aplikacjami, za które klienci nie są w stanie zapłacić odpowiedniej ceny - zwyczajnie nie opłaca się łatać takiej aplikacji. Dla mnie osobiście, protokół TeamSpeak'a, podobnie jak Quake3 (hehe) był dobrym polem treningowym do tworzenia tego typu rozwiązań. Chciałbym jeszcze zdementować jedną rzecz - w przypadku usług głosowych, tak na prawdę od bardzo dawna nie widziałem "średniej" czy nawet "średnio-małej" wielkości ataków typu DDoS - a takie obserwuję bardzo często w innych miejscach, zatem problem nie leży po tej stronie. Problem w jednej w/w lokacji dotyczy łącz operatorskich, ale prawdopodobnie problem nie leży na wejściu lecz.... na wyjściu do konkretnych operatorów, realizujących połączenie do ISP. Niestety, będę musiał wyprowadzić Cię z błędu - jeżeli oczekujesz że ktoś zrobi customową ochronę za 500-600 /mc, z umową na dzierżawę miesięczną, to możesz liczyć tylko na takie scamy jak @XaNeZ. Spróbuję podnieść troszkę merytorycznie wartość tego tematu. W pierwszej kolejności, chciałbym ażebyście pomyśleli o wszystkich tych biednych osobach, które muszą odpowiadać na tego typu zgłoszenia. Powoływanie się na kontakty z nimi, czy wyuczona terminologia nie są wyznacznikiem wiedzy, zatem gdy wiemy że kolega zakupił bottera i bawi się bo ma taką ochotę to nie zakładajmy że wiemy więcej niż support do którego zwracamy się o pomoc. Jest mi strasznie żal m.in. w/w podmiotów i osób które zmuszone są obsługiwać podobne zgłoszenia - trust me, wiem coś o tym. Pomyślmy teraz o "Openresty" jako o WAF'ie, otóż swego czasu, podczas akcji stopacta2, wykorzystałem go do podmiany html'a w locie w podobny sposób: body_filter_by_lua ' replacestr = "<body class=\\"home page-template page-template-template-front page-template-template-front-php page page-id-4\\"><div class=\\"footer\\"><p>#321EUOfflineDay #StopACTA2 #OpBlackout<p><a href=\\"https://saveyourinternet.pl\\" rel=\\"nofollow\\">SaveYourInternet</a> | <a href=\\"https://www.stopacta2.org/pl/\\" rel=\\"nofollow\\">StopACTA2</a></div><div class=\\"overlay\\"></div>" replacestr2 = "<style>* {margin:0;font-family:\\"Open Sans\\", sans-serif;font-weight:bold;} .footer {position:relative;background-color:#f6d213padding:80px;font-size:25px;text-align:center;background-size:50% 100%;background-position:right;background-repeat:no-repeat;background-color:#6a6a6a;background-image:url(https://i.imgur.com/EObdeBg.png);z-index:2;padding:40px;} .footer a {font-size:20px; text-decoration: none; color:#981212 !important;} .overlay {background: rgba(0,0,0,0.8) !important; position: fixed; top: 0; bottom: 0; left: 0; right: 0; z-index:1;}</style></head>" ngx.arg[1] = ngx.re.sub(ngx.arg[1],"<body class=\\"home page-template page-template-template-front page-template-template-front-php page page-id-4\\">", replacestr) ngx.arg[1] = ngx.re.sub(ngx.arg[1],"</head>", replacestr2) '; Teraz można zdać sobie sprawę, w jaki sposób możemy ogarniać request'y za pomocą lua - cała magia! Bardzo chętnie podzielę się pełną wiedzą odnośnie moich rozwiązań, opisując szeroko wszystkie aspekty, podając je publicznie ażeby każdy mógł sobie skomponować własnego WAF'a, tak ażeby w przyszłości podobne @XaNeZ 'y nie miał za dużo do roboty, tym bardziej że zobowiązuje mnie do tego licencja samego Nginx'a W przypadku samych ataków typu DDoS - już czasów "smerfów" ataki tego typu były wykorzystywane w zupełnie innych celach. W chwili obecnej, każdy może wziąć pieniądze np. od swojej babci i zakupić przykładowego bottera, lecz najczęściej mają one dość krótkie interwały w których mogą "uderzać" w dany cel, gdyż permanentny atak prawdopodobnie tak czy siak będzie zneutralizowany na niższym poziomie Ataki tego typu w "innych" przypadkach często nie są celem a środkiem - np. do tego ażeby ukryć w logach "inne", groźniejsze pod kątem bezpieczeństwa akcje lub uniemożliwić działanie parsera i podjęcie odpowiedniej akcji - ot czar prysł. Tak więc, zdajmy sobie sprawę z tego, że serwer przy atakach DDoS najczęściej nie będzie długo niedostępny - czy na prawdę chcemy płacić 2000x więcej za to, żeby nie odejść na 5-10 minut zrobić sobie herbaty? A może warto byłoby pomyśleć nad ważniejszymi, również pod kątem prawnym kwestiami bezpieczeństwa danych, hm? Z tą myślą zostawiam was moi drodzy DDoSerzy. Miejmy nadzieję, że koronawirus niebawem wykończy się sam