-

Postów

264 -

Dołączył

-

Ostatnia wizyta

-

Wygrane w rankingu

19

Typ zawartości

Profile

Forum

Wydarzenia

Odpowiedzi opublikowane przez l3szcz

-

-

Temat do zamknięcia, rozwiązane.

W jaki sposób?

Ustawiłem w /etc/sysctl.conf podane niżej wartości, zapisałem i zrestartowałem maszynkę.

# Uncomment the next line to enable packet forwarding for IPv4 net.ipv4.ip_forward=1 # Uncomment the next line to enable packet forwarding for IPv6 # Enabling this option disables Stateless Address Autoconfiguration # based on Router Advertisements for this host net.ipv6.conf.vmbr0.autoconf=0 net.ipv6.conf.all.forwarding=1 net.ipv6.conf.default.forwarding=1 net.ipv6.conf.all.proxy_ndp=1 net.ipv6.conf.default.proxy_ndp=1 net.ipv6.conf.all.accept_ra=2 net.ipv6.conf.default.accept_ra=2

-

Cześć Panowie i Panie.

Próbuję ostatnio przekonfigurować maszynkę w Hetzner pod IPv6 i Proxmox korzystając z ich poradnika: https://community.hetzner.com/tutorials/install-and-configure-proxmox_ve

W konfiguracji interfejsu mam:

auto enp2s0 iface enp2s0 inet static address xxx.xxx.xxx.xxx gateway xxx.xxx.xxx.xxx up route add -net xxx.xxx.xxx.xxx netmask 255.255.255.224 gw xxx.xxx.xxx.1 dev enp2s0 iface enp2s0 inet6 static address 2a01:4f8:192:503a::2/128 gateway fe80::1 auto vmbr0 iface vmbr0 inet static address xxx.xxx.xxx.xxx/32 bridge-ports none bridge-stp off bridge-fd 0 iface vmbr0 inet6 static address 2a01:4f8:192:503a::3/64 up ip -6 route add 2a01:4f8:192:503a:: dev vmbr0Oraz /etc/network/interfaces.d/vm-routes

iface vmbr0 inet static up ip route add xxx.xxx.xxx.xxx/32 dev vmbr0 up ip route add xxx.xxx.xxx.xxx/27 dev vmbr0 iface vmbr0 inet6 static up ip -6 route add 2a01:4f8:192:503a::/64 dev vmbr0Z poziomu maszyny hostującej mam dostęp do sieci, natomiast nie z poziomu VMki (2a01:4f8:192:503a::3).

Z poziomu VM mogę pingnąć IP hosta (2a01:4f8:192:503a::3).

traceroute6 do Google zwraca praktycznie * * * na każdej hopce.

Wszystko z poradnika robiłem step by step.

Jakieś pomysły co mogę zrobić?

-

2 godziny temu, itomek napisał(a):

Jeszcze raz pokreślę, że autorami opinii są osoby, które je publikują, a nie nazwa.pl. To te osoby - autorzy opinii - decydują co, jak, gdzie, komu i kiedy napisać.

Tomaszu, oczywiście, masz rację. Nazwa też może te komentarze publikować ale pod fałszywymi imionami i nazwiskami przez boty lub firmy działające jako PRowe / marketingowe. Co z tego, że bezpośrednio nazwa tego nie publikuje jeśli robi to ktoś przez nią wynajęty?

I po raz kolejny próbujesz mydlić oczy. Na szczęście - w porę robimy zimny prysznic. -

W dniu 11.02.2023 o 16:28, sempre napisał(a):

Trustpilot nie odpowiedział w ogóle do tej pory, ale będę się jeszcze dobijał do nich...

Edit: a jednak odpisali po jednym dniu, tylko wiadomość mi umknęła.

Oficjalna odpowiedź od pracownika TrustPilot w nawiązaniu do etykiety na profilu firmowym nazwa, który wskazuje, że owa firma łamie regulamin platformy odnośnie fałszywych opinii - https://pl.trustpilot.com/review/nazwa.pl

Jeszcze tłumaczenie na język PL.

Podrąże temat dalej i dam znać:)

Skierowałem też prośbę do vpsbenchmarks.com aby zrobili pełne testy serwera "VPS Speed Start" z etykietką "verified", ale nie chcą bo strona tylko w języku Polskim, w związku z tym nie ich docelowej grupy target, a szkoda.

No to nazwa zezłomowana

Co jak co, ale tego można było się spodziewać. Jestem ciekaw jak się Tomek do tego odniesie ale mam wrażenie, że w ogóle albo bardzo "po łebkach"

-

-

Komunikacja P2P nie jest nielegalna, tak samo jak torrenty same w sobie. Problem jest wtedy gdy łamię się prawa autorskie rozpowszechniając filmy / muzykę / gry czy inne dzieła za pomocą właśnie P2P. Więcej na ten temat:

https://www.rp.pl/internet-i-prawo-autorskie/art10045641-udostepnianie-torrentow-moze-naruszac-prawa-autorskie

https://www.legalniewsieci.pl/aktualnosci/czy-udostepnianie-torrenta-jest-legalne-

https://www.edukacjaprawnicza.pl/dystrybucja-i-wymiana-metaplikow-o-rozszerzeniu-torrent-a-ochrona-praw-autorskich/Jeżeli uważasz, że to co podałeś jest wystarczającą przykrywką dla działalności jako

to jesteś w błędzie @Grzegorz.R bo to co napisałeś nie jest żadnym dupochronem.

to jesteś w błędzie @Grzegorz.R bo to co napisałeś nie jest żadnym dupochronem.

-

1

1

-

-

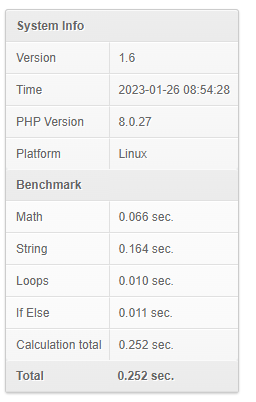

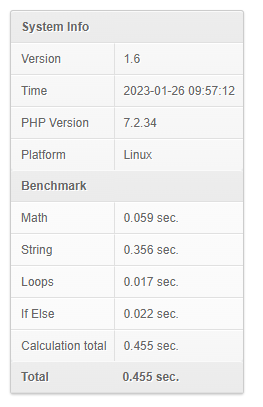

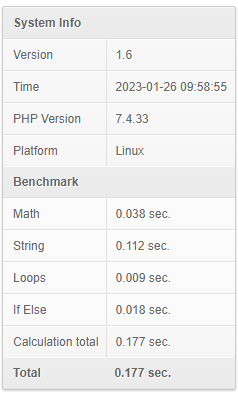

Porównanie bench z kilku moich serwerów:

#1

#2

#3

Mam wrażenie @itomek, że trochę za bardzo pospieszyłeś się z radością z tego benchmarku bo większość wyników z tego wątku trochę was zezłomowała.

-

Działa

-

-

W opór, Artnet utrzymuje bodajże 0.79 zł za 1kWh

-

Cześć, może być:

1 GB pamięci RAM DDR41 vCore 3.0 GHz

20 GB dysku NVMe

1 x adres IPv4 w polskiej lokalizacji

KVM

za 15 zł netto?

Jeżeli tak - zapraszam na priv.

-

5 godzin temu, spex napisał:

A w sumie są jakieś sensowne rozwiązania jeśli chodzi o kopię poczty? W szczególności, do ochrony przed samymi użytkownikami - bo sobie wywalił cały inbox lub sendbox?

Kojarzę, iż kiedyś przemknęło mi coś Storm w nazwie, ale nie pamiętam dokłądniej nazwy. Teoretycznie jest jeszcze Proxmos Mail Gateway, ale w sumie to nie patrzyłem czy to jest to - co dokładniej to tam potrafi.

To bardziej bramka przed serwerem SMTP / IMAP, która Ci zabezpieczy komunikacje przed SPAMem.

-

22 minuty temu, darekm napisał:

usunąc je

bez ssh tez namiesza wystarczy DA

To wtedy wychodzi zasada - ludzie dzielą się na 3 rodzaje:

- co robią backupy

- co nie robią backupów

- co dopiero zaczną robić

Jeśli użytkownik usunie folder z mailami to dokonuje tego na własną odpowiedzialność.

-

Godzinę temu, Tweedlex napisał:

Jak klientowi dasz dostęp do SSH to wszystko potrafi zrobić. Jakiś sposób backupy by się przydał, bo tego w hostingach współdzielonych brakuje.

Użytkownik zrobi to na co mu pozwolisz.

Jeżeli pozwalasz za bardzo - wywal admina.

-

Godzinę temu, darekm napisał:

a wiesz co klient potrafi zrobić jak ma dostęp do tego ;(

A co potrafi?

W sumie mnie to ciekawi z tej perspektywy, że korzystam z Directadmin a tam przecież są pliki mailowe w katalogu domowym użytkownika.

-

1

1

-

-

2 godziny temu, Tweedlex napisał:

Ja nie rozumiem po co robicie z tego taką aferę. Według mnie to 2FA za pomocą SMS to super pomysł.

Wymieńcie firmy na polskim rynku hostingowych, które posiadają pełne 2FA, a nie tylko dla poczty poprzez WWW. albo firmy co posiadają backup poczty w formie usługi (w większości hostingów nawet nie ma dostępu do plików poczty z konta hostingowego).

Wiadomo że koszty dla klienta będą ogromne ale też trzeba pamiętać w jakich klientów to celuje, np. w szpitale, urzędy, które to wymagają 99.99% dostępności, antyddos dla poczty, HA i jakieś inne duperele, które hosting musi spełniać. Mnie nie obchodzi czy taki klient płaci za pocztę 1000 zł rocznie czy 10 000 zł miesięcznie, ponieważ to jest ich decyzja i lepiej takiej takiej decyzji nie podważać.

Oczywiście można zrobić to wszystko samemu, a nie płacić tysiące za usługę ale w większych jednostkach nawet 5 000 zł rocznie za pocztę to grosze (koszt utrzymania takiej poczty lokalnie wyjdzie dużo więcej). Sam takich przenosiłem (lecz do home.pl) po awarii regiony.pl związanej z pożarem OVH oraz tym, że regiony.pl się zamykają.

Właśnie ze względu na koszta i brak bezpieczeństwa co już wyjaśnił Patryś wyżej

A decyzje o kosztach jak najbardziej dobrze jest podważać jeśli w tle chodzi o możliwość zysku dla klienta.

-

9 minut temu, itomek napisał:

Unikalność rozwiązania, jakie nazwa.pl zaoferowała użytkownikom poczty wprowadzając zabezpieczenie 2FA, polega udostępnieniu takiej formy dodatkowej ochrony poczty e-mail, która kompleksowo obejmuje zarówno webmail, jak i połączenia z pocztą przez program na komputerze lub urządzeniu mobilnym (IMAP4/POP3). Nie narzucamy przy tym użytkownikom konieczności korzystania z jednej aplikacji do odbioru poczty, nie tworzymy też dla nich kolejnej aplikacji do jej odczytu, bo szanujemy ich dotychczasowy wybór i przyzwyczajenia. Zgodzę się z st220, że nie wymyśliliśmy e-maili i nie wymyśliliśmy SMS-ów czy innych metod autoryzacji. Ale potrafimy to wszystko "złożyć w jedną całość" i przekazać użytkownikom pocztę chronioną znacznie lepiej, niż tylko samym hasłem.

Dodatkowa ochrona dostępu do skrzynki poczty elektronicznej jest bardzo ważna. Zdajemy sobie sprawę z tego, że jedno rozwiązanie, jakim jest autoryzacja SMS, może nie być idealną propozycją dla każdego - ktoś chce mieć aplikację z powiadomieniami PUSH, a jeszcze inna osoba chce mieć offline'owo generowane hasła TOTP, kolejna osoba będzie akceptowała tylko klucze sprzętowe U2F itd.

Jak napisałem kilka komentarzy wyżej, nie ustajemy w rozwoju tej konkretnej funkcjonalności, jaką jest zabezpieczenie 2FA. Myślę, że osoby które śledzą rynek hostingu wiedzą, że w nazwa.pl mocno stawiamy na szeroki zakres dostępnych dla klientów opcji, starając się wyjść na przeciw większości pojawiających się oczekiwań. Prowadzone są dalsze prace nad kolejnymi metodami autoryzacji, które niedługo będziemy wprowadzać. Wiem, że zadowolimy nimi szerokie grono odbiorców.

Tomku, przepraszam za dosadność ale skończ z tym bełkotem. Nie wiem kto jest u was copywriterem ale po pierwsze - zwolnijcie go, po drugie praktycznie próbujesz wybrnąć przez korzystanie z jakiejś marketingowej gadki, która nijak się ma do wiedzy.

-

1

1

-

-

Cześć, wczoraj otrzymałem maila z Softaculous o takiej treści:

CytatSalutations,

We are writing this email to inform you about a security breach in our infrastructure.

- We have detected an unauthorised access to some of our mirror servers.

- We have taken immediate steps to move and secure our infrastructure, isolate and protect customer data and engage with third party experts. While doing so customers had experienced some downtime from our websites and servers.

- None of our customers servers are impacted in this incident. Our server software products Softaculous, Virtualizor and Webuzo v3 are audited regularly by 3rd party auditors and security experts with each new version launched. We have also initiated an additional audit of all our software.

- These servers hosted the customers name, address, license information and hashed passwords of customer accounts who license our software (with individual salts per user for encryption). No credit card information was stored on these servers.

- We store the account's password in an encrypted format with a unique salt per user which would be infeasible for anyone to derive your original password from. Hashed passwords are secure, but we recommend you change your account's password and will be setting an expiry on existing passwords. When you reset your password, please use a strong and unique password.

- As an added precautionary measure we recommend customers take immediate action on their own infrastructure and reset any credentials or authentication details that have been shared with our support team while our security team and third party experts continue to assess the nature of this issue.

- API keys of NOC users (if any) which are used to purchase/renew/cancel licenses will be restricted to be accessed by 1 IP only and will expire on 15th August 2022 to avoid any possible license manipulation. You can login to your NOC account and generate new API keys to continue using the NOC API using API Key based authentication.

- We have taken several steps to improve the security of our infrastructure and our customer base at large.

- We apologize and reassure you that security of our software and infrastructure and our customers data is very important and will continue to be a priority for everyone at our company.

If you have concerns, you are welcome to get in touch with us at [email protected]

Sincerely,

The Softaculous TeamZostawiam dla potomnych.

-

20 godzin temu, itomek napisał:

A mogę wiedzieć, jakie dodatkowe zabezpieczenie 2FA dla poczty oferujesz swoim klientom, którzy chcą odbierać pocztę za pomocą Thunderbird'a?

Ja dopóki nie jestem pewien, że rzeczywiście rozwiązanie jest intuicyjne i bezpieczne to wolę nie wypuszczać na proda.

-

Brak / SMS = wybór jak miedzy dżumą a cholerą

-

W dniu 8.08.2022 o 15:34, itomek napisał:

Dziękuję za odpowiedź.

Jesteś bardzo wybiórczy Tomku bo wyciąłeś praktycznie całe wyjaśnienie Patrysia.

-

Jeżeli dobrze rozumiem - chcecie uniknąć aplikacji typu Authenticator lub haseł TOTP opartych o tokeny / aplikacje?

-

Hej - napisz do artnet.pl (Gdańsk).

-

1

1

-

-

W dniu 23.07.2022 o 12:35, st220 napisał:

Jest jedna taka firma co lubi robić takie rzeczy i pewnie tak samo się skończy w tym przypadku.

Czy chodzi Ci o firmę, której nazwa zaczyna się na C a kończy na yberfolks?

-

1

1

-

1

1

-

Linuxowe panele niekomercyjne

w Software

Opublikowano

Hestia aktualizuje, testuje czasem ich staging i tam co chwile sie coś dzieje Wchodzi choćby DNSSEC

Wchodzi choćby DNSSEC